For english see further down.

Hvordan svindelen fungerer

Vanlig fakturasvindel er ofte masseutsendelse av falske fakturaer til tilfeldige selskap, med det håp at de bare betales uten å sjekkes nærmere.

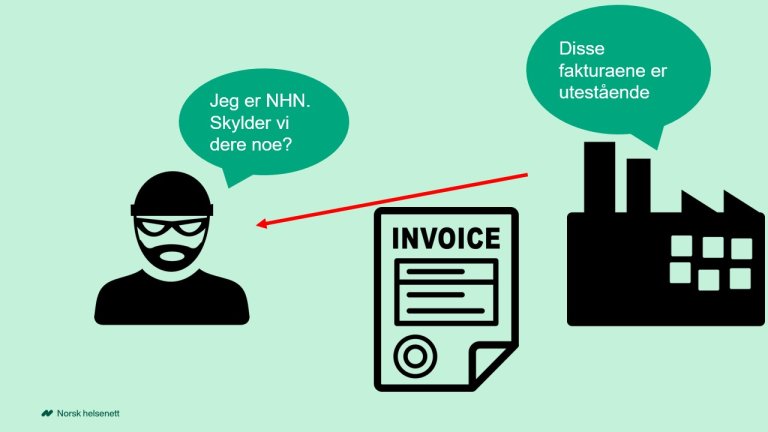

I målrettet fakturasvindel bruker svindleren offentlig tilgjengelig informasjon om kontraktsinngåelser fra Doffin / TED for å vite hvilke selskaper som har avtaleforhold. Her finner man gjerne e-postadresse til involverte på begge sider også.

Deretter utgir svindleren seg for å være kjøper, kontakter leverandør, og ber om å få tilsendt ubetalte fakturaer. Dette gjøres typisk på e-post.

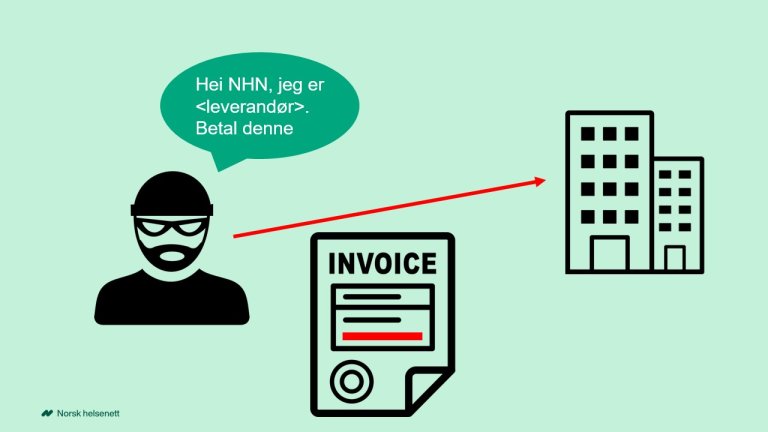

Når svindler har fått tak i slike fakturaer, endrer svindleren betalingsinformasjon til en ny konto. Svindleren utgir seg så for å være leverandøren og kontakter kjøper, med beskjed om å betale den utestående fakturaen til det nye kontonummeret.

Fra kjøpers side fremstår dette som legitimt ettersom fakturaen har riktig utseende, er forventet, er for tjenester / produkter man har kjøpt, riktig beløp, og har korrekt innkjøpsordre.

Vi har observert denne svindelmetoden siden høsten 2019, og vi vet at norske virksomheter har tapt flere titalls millioner kroner til denne metoden.

Tiltak

For å beskytte seg mot dette anbefaler vi flere steg:

- Informer økonomiavdeling om svindelmetoden. Det viktige å reagere på her er endring av betalingsinformasjon.

- Ved endring av betalingsinformasjon: kontakt leverandøren gjennom en annen kanal enn der man mottok fakturaen. Ring gjerne på et nummer man brukte under kontraktsinngåelse.

- Ha et system der flere må bekrefte at fakturaen er reell, og kommer fra riktig sender.

Indikatorer

Denne svindelaktøren bruker for det meste generiske domener som høres ut som de har med økonomi og betaling å gjøre, så e-postene vil for eksempel komme fra domenet okonomi-regnskap .no (fiktivt eksempel). I noen få tilfeller vet vi at angriper har registrert “look-alike”-domener der de bare endret toppnivådomenet, dvs. endret fra helsecert.no til helsecert.com (også fiktive eksempler).

Utvikling

Tidligere gikk svindler utelukkende etter kunde/leverandør-forhold der kunde og leverandør var i forskjellige land. Dette gjorde at svindler kunne kommunisere på engelsk. I nyere tid har svindler kommunisert på oversatt norsk, og også gått etter kunde/leverandør-forhold der begge parter er norske virksomheter.

English part:

In normal invoice fraud, an invoice is sent to random company hoping that some pay without verifying it. The invoice is completely fictional.

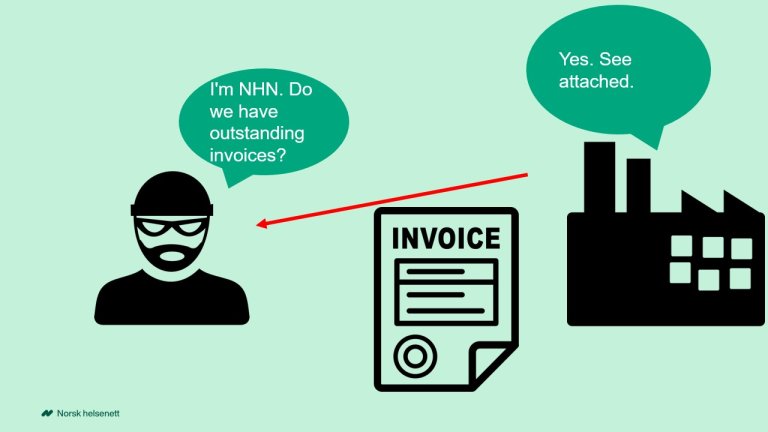

Targeted invoice fraud starts with the fraudster using publicly available information like Doffin/TED to find companies that have a business relationship.

They contact the supplier pretending to be the customer and ask for any unpaid invoices.

The account number is changed to one controlled by the fraudster. Then, masquerading as the the supplier, the altered invoice is sent to the victim.

The victim receives an expected invoice, with the correct invoice number. The only thing altered is the account number making the fraud much more likely to succeed.

Countermeasures

- Inform finance about this fraud methodology, the tell tale sign is altered payment account.

- If a supplier requests change in payment account verify this by independent means. I.e. if they ask for this in an email call them. Do NOT use contact information from the request email. Get contact information either from publicly available, or internally registers.

- Use the principle of four-eye approval. I.e. use two people to verify any payments above the limit of what you view as acceptable losses.

Indicators

This threat actor has mostly been using generic domains with an economic ring to them. E.g. accounting-ltd.com. They have in some instances used lookalike-domains with another TLD. E.g. instead of helsecert.no they use helsecert.com.

Both examples are fictional, and for illustration purposes.